Des partenariats entre différents groupes de rançongiciel ont entrainé une augmentation des attaques. Ces dernières devraient s’accentuer à l’approche des fêtes de fin d’année.

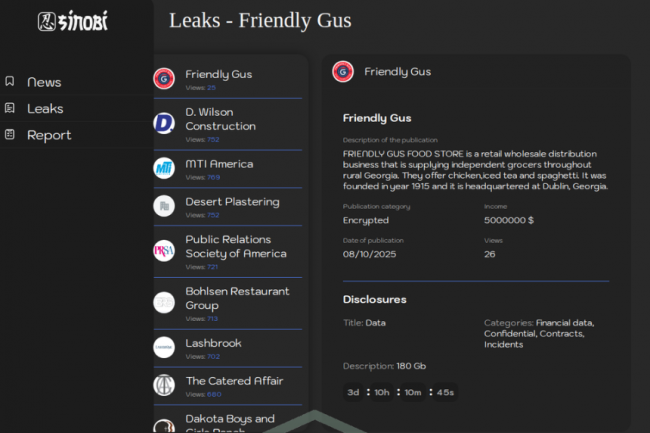

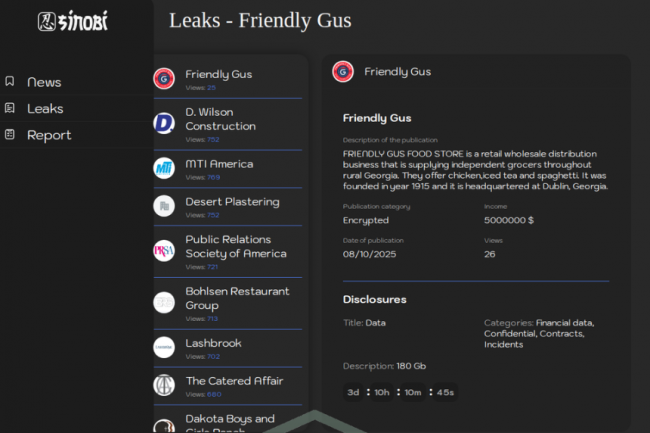

Plusieurs raisons expliquent l’augmentation de 41% des attaques par ransomware constatée par NCC Group. La société met en avant une recrudescence saisonnière, mais aussi le rapprochement entre groupes de cybercriminels. Le plus actif est Qilin est responsable de 170 des 594 attaques (29 %) en octobre. Sinobi et Akira suivent avec 15 % des campagnes. Ces trois groupes ont été les plus actifs le mois dernier. La recrudescence de ce type de menaces fait suite à plusieurs mois de relative stabilité du nombre d’attaques entre avril et août, avec notamment une baisse entre avril et juin. « L’activité a commencé à reprendre à la fin de l’été dans l’hémisphère nord, avec une augmentation de 28 % en septembre par rapport au mois précédent, une dynamique qui s’est accélérée pour atteindre un pic en octobre », rapporte NCC. La hausse enregistrée indique que les acteurs malveillants intensifient leurs opérations avant une période d’attaques généralement plus active. « Le quatrième trimestre, souvent appelé « trimestre d’or », est marqué par un pic des dépenses de consommation lié au Black Friday, au Cyber Monday et à Noël, ce qui offre de plus grandes opportunités aux cybercriminels », a rappelé la société.

Ces statistiques sont issues d’une surveillance active des sites de fuite privilégiés par chaque groupe de ransomware. Sur les 594 attaques recensées en octobre, le secteur industriel est resté le plus ciblé, avec 28 % (167) de l’ensemble des attaques. Les constructeurs automobiles, les commerces de détail et les activités de loisirs ont subi 124 attaques. Le secteur de la santé est passé à la troisième place avec 64 attaques. L’Amérique du Nord a été la plus touchée par les attaques de ransomware, totalisant plus de la moitié de ces incidents (62 %), contre 17 % pour l’Europe et 9 % pour l’Asie. Une étude annuelle de Guidepoint Security a révélé une augmentation de 57 % d’une année sur l’autre du nombre de groupes de ransomware actifs. Dans le même temps, le nombre de victimes s’est stabilisé à environ 1500-1600 par trimestre depuis le quatrième trimestre 2024, selon les chiffres de Guidepoint.

Alliances entre groupes de ransomware : l’axe du mal

Des rapprochements entre groupes de ransomware ont contribué à l’augmentation globale de ce type d’attaques en octobre. Même si aucune action coordonnée n’a encore été confirmée, ces alliances informelles pourraient servir d’outil de recrutement pour les affiliés. « Ce partenariat vise probablement aussi à rétablir la réputation de LockBit au sein de la communauté cybercriminelle, en rassurant ses affiliés sur sa pertinence et sa capacité opérationnelle après les perturbations causées par les autorités judiciaires en 2024 », a ajouté l’entreprise de cybersécurité. Par ailleurs, d’autres acteurs, tels que le groupe The Gentlemen, ont fait leur apparition sur la scène des menaces avec 21 attaques revendiquées contre des entreprises du secteur de la santé, des services financiers et de l’IT, entre autres. « L’apparition de davantage de groupes et de variantes de ransomware est liée en grande partie à une baisse constante des barrières techniques à l’entrée dans le cybercrime », selon NCC. « La divulgation et la publication régulière d’outils de création de ransomware montrent que des acteurs malveillants ayant peu de connaissances techniques parviennent toujours à mener des campagnes efficaces. »

La dernière étude trimestrielle de Rapid7 a également révélé que ces nouvelles alliances étaient à l’origine d’une recrudescence des activités de ransomware, tout en ajoutant que les innovations tactiques, pouvant aller de l’extorsion à la double extorsion et à l’utilisation de failles zero day, jouent également un rôle dans l’augmentation des délits. Au cours du trimestre, 88 groupes actifs ont été recensés, contre 65 au deuxième trimestre et 76 au premier trimestre, ce qui témoigne d’une augmentation de l’activité et met en évidence l’évolution d’un environnement de menaces fébrile. « Des franchises comme Qilin, SafePay et WorldLeaks se sont diversement alliées pour cibler des secteurs tels que les services aux entreprises, l’industrie manufacturière et les soins de santé », selon Rapid7. Ces mêmes groupes ont commencé à expérimenter des opérations sans fichier, des fuites de données à extorsion unique et des offres de services affiliés, par exemple dans la négociation de rançons, où un membre plus expérimenté du groupe peut s’associer à un acteur moins expérimenté pour extorquer la victime.

Revoir et renforcer les mesures de cybersécurité

Spécialisé dans la réponse aux incidents de cyber-extorsion, Coveware rapporte que la compromission de l’accès à distance, le phishing, l’ingénierie sociale et l’exploitation des vulnérabilités logicielles restent au cœur des activités d’intrusion, mais que les distinctions entre elles sont de plus en plus floues. « Les adversaires obtiennent de plus en plus souvent l’accès non seulement en se connectant à un système, mais aussi en convainquant quelqu’un d’autre de le leur fournir », a expliqué Coveware. « Les campagnes qui ont brouillé ces frontières, comme celles qui usurpaient l’identité des équipes d’assistance SaaS ou abusaient des processus d’assistance technique pour obtenir l’autorisation OAuth, ont montré comment la confiance humaine pouvait être exploitée pour obtenir un ancrage technique. » Les intrusions basées sur les identifiants via les VPN, les passerelles cloud et les intégrations SaaS ont continué à servir de vecteur principal aux attaques par ransomware. L’étude de Coveware sur les ransomwares au troisième trimestre 2025 a identifié Akira et Qilin comme les deux variantes de ransomware les plus répandues. « Certains groupes se sont transformés en organisations spécialisées dans le vol de données, abandonnant le chiffrement de fichiers comme tactique d’extorsion », a ajouté Coveware.

Selon Matt Hull, responsable du renseignement sur les menaces chez NCC Group, plus de 200 variantes de rançongiciel ont été identifiées jusqu’à présent cette année. « Alors que les activités liées aux ransomwares s’intensifient et que des attaques notables continuent de causer des perturbations économiques et opérationnelles généralisées, la vigilance est plus importante que jamais. Les entreprises devraient profiter de ce moment pour renforcer leurs mesures de sécurité et tester leurs plans d’intervention en cas d’incident », a recommandé M. Hull. « Une surveillance proactive, la sensibilisation du personnel et des sauvegardes sécurisées restent essentielles à l’approche de cette période de l’année où les menaces sont les plus importantes. »