Le cybergang par ransomware Clop a engagé une vaste campagne de chantage à la divulgation de données ciblant des utilisateurs de la solution E-Business Suite d’Oracle. Aucune preuve d’exploitation n’a pour l’instant été trouvée.

Bluff ou réalité ? Le groupe derrière le ransomware Clop mène une campagne d’extorsion sur les clients de la suite e-business d’Oracle. Des e-mails menaçants ont été adressés aux sociétés, mais aucune preuve d’exploitation par ces pirates n’est confirmée d’après les chercheurs en sécurité de Mandiant et de Google Threat Intelligence Group (GTIG). « Cette activité a commencé le 29 septembre 2025 ou avant, mais les experts de Mandiant en sont encore aux premières étapes de multiples enquêtes et n’ont pas encore corroboré les affirmations de ce groupe », a expliqué Genevieve Stark, responsable de l’analyse du renseignement sur la cybercriminalité et les opérations d’information au GTIG.

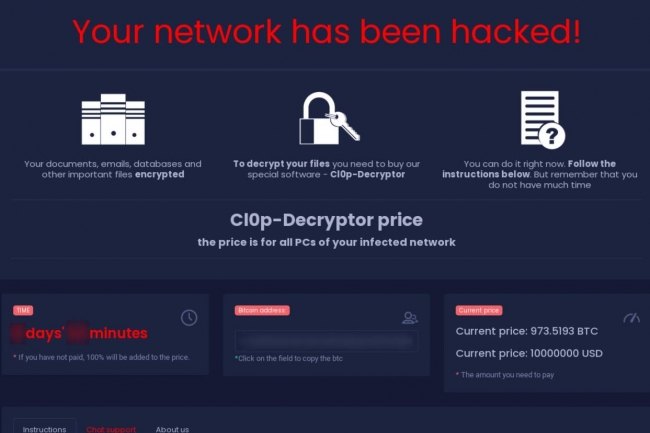

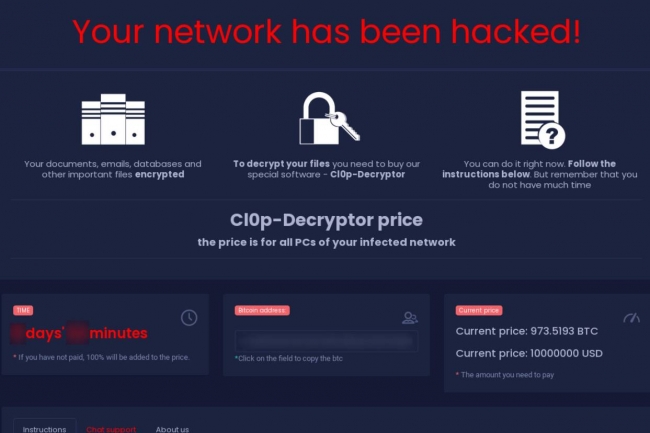

Les courriels d’extorsion expédiés par Clop proviennent de centaines de comptes tiers compromis sur divers sites web légitimes, et non d’un fournisseur spécifique, d’après Austin Larsen, analyste principal chez GTIG. « Ces messages prétendent que les pirates ont volé des données provenant de la suite Oracle E-Business des organisations ciblées », a-t-il ajouté. Aucune trace de malwares spécifique associée à cette campagne de déstabilisation n’a été à ce stade trouvée. Jusqu’à présent Clop était lié à la distribution de diverses familles de logiciels malveillants tels que FlawedAmmyy, Friendspeak et Mixlabel. Selon Charles Carmakal, directeur technique de Mandiant, deux adresses utilisées dans cette campagne d’e-mails malveillante ont été reliées au groupe de ransomware. « Cette démarche suggère fortement qu’il existe un lien avec Clop et qu’ils tirent parti de la notoriété de la marque pour leur opération actuelle », a-t-il ajouté.

Vrai chantage ou bluff ?

Pour l’heure, difficile de savoir si cette campagne malveillante est un bluff pour tenter de sous tirer des fonds ou bien d’un chantage réel impliquant que des données d’entreprise contenues dans Oracle E-Business Suite ont bien été compromises. En mars dernier, des clients d’Oracle avaient fait état de vol de données sur des environnements en production. Alors que le fournisseur avait dans un premier temps réfuté tout piratage de sa plateforme Cloud Infrastructure, il avait fini par admettre que seuls des serveurs obsolètes étaient concernés. Une situation qui à l’époque avait été remis en cause par plusieurs experts en sécurité. Suite à cette campagne, Google recommande aux entreprises d’enquêter sur leur environnement pour détecter tout signe d’activité malveillante.

Clop, alias TA505 et Cl0p, est actif depuis mars 2019, et avait commencé par cibler les entreprises en utilisant une variante du ransomware CryptoMix avant de spécialiser ses attaques dans l’exploit de failles de plateformes fournisseurs comme Accelion FTA, Fortra GoAnywhere MFT, SolarWinds Serv-U FTP et Progress Moveit Transfer en 2023 avec des données de plus de 2 300 organisations compromises. L’année dernière, Clop a aussi affirmé avoir volé des données à des dizaines d’entreprises après avoir exploité, encore une fois, une vulnérabilité zero day dans les outils de transfert de fichiers Cleo.