Le ministère des Affaires Etrangères, sur la base des travaux de l’Anssi, a attribué officiellement les activités du groupe APT 28 au service de renseignement russe (GRU). Depuis 2021, il a mené une campagne de cyber-espionnage contre des entreprises et des administrations françaises.

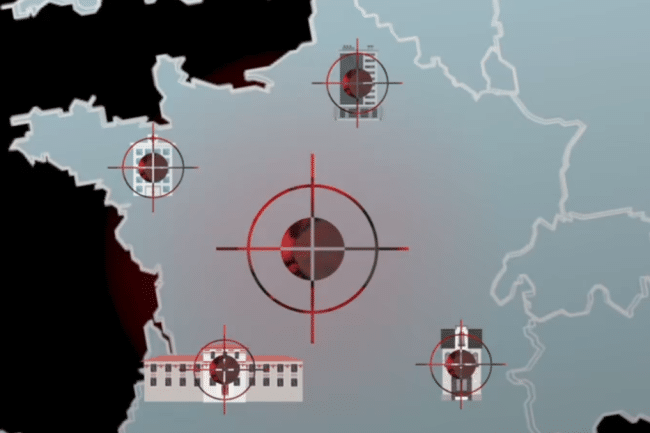

Habituellement prudente sur l’attribution des attaques, la diplomatie française a condamné officiellement la Russie et en particulier son service de renseignement le GRU d’être à l’origine d’une vaste campagne de cyber-espionnage. Le Quai d’Orsay rapporte que le groupe APT 28 a ciblé depuis 2021 une dizaine d’entités françaises (services publics, entreprises privées, ainsi qu’une organisation sportive liée à l’organisation des Jeux olympiques et paralympiques 2024). Par ailleurs, le mode opératoire d’APT 28 a déjà été utilisé dans les attaques contre TV5 Monde et le piratage des courriels de l’équipe de campagne d’Emmanuel Macron en 2017, souligne le ministère dans un communiqué.

Pour étayer ses propos, le ministère renvoie à un rapport de l’Anssi qui analyse justement ce mode opératoire du groupe APT 28 (connu aussi sous d’autres noms UAC-0028, Fancy Bear, FrozenLake, Sednit, Sofacy ou encore Pawn Storm). Cette étude a été réalisée en collaboration avec le C4 (centre de coordination des cyber crises) et rappelle que depuis 2024 l’Union européenne a attribué les attaques de ce groupe à la Russie. Il a été particulièrement actif en Ukraine avec le début du conflit armé avant de s’en prendre à des entités européennes (gouvernement, partis politiques, des entreprises de la défense, de la logistique, de l’informatique,…).

L’ANSSI décortique le mode opératoire d’APT 28

Le mode opératoire des cyber-espions évolue peu selon l’Anssi. Les pirates « conduisent ainsi des campagnes d’hameçonnage, d’attaques par force brute notamment contre des messageries web (webmails), et d’exploitation de vulnérabilités y compris des zero day telle que la CVE-2023-23397 [ NDLR :une faille dans le relai NTLM d’Outlook] ». L’agence relève par ailleurs la compromission d’équipements edge (type VPN). Vincent Strubel, directeur de l’Anssi a souligné à maintes reprises son agacement sur les vulnérabilités présentes dans ces solutions sensées protéger les entités.

Dans le détail, l’Anssi observe que les cyber-espions ont ciblé à de nombreuses reprises des serveurs de messagerie Roundcube. Par ailleurs, ils ont mené des campagnes d’hameçonnage visant à rediriger des utilisateurs des services de messagerie Ukr.net et Yahoo vers des fausses pages de connexion afin de voler leurs authentifiants. Dans leur portefeuille, les infostealers sont aussi utilisés avec une mise à jour d’OceanMap visant le protocole IMAP.