Le dernier rapport de sécurité d’IBM montre qu’en 2021 les acteurs de la cybermenace ont monté en puissance leurs techniques d’attaques. Ransomwares et exploitation des vulnérabiltiés supply chain sont sortis du lot.

Les cybermenaces n’ont pas désempli en 2021. Cette fois, c’est au tour d’IBM et de son équipe de chercheurs dédiés à la cybersécurité (X-Force) de livrer leur dernière analyse. Dans un tout récent rapport, ces derniers pointent les ransomwares en tête des attaques informatiques. Avec toutefois pour l’année écoulée un recul de 2 points de ce type d’attaques, qui passe de 23 % à 21 %. Pour ces menaces, c’est encore logiquement REvil aka Sodinokibi qui est sorti en tête (37%), suivi par Ryuk (13%).

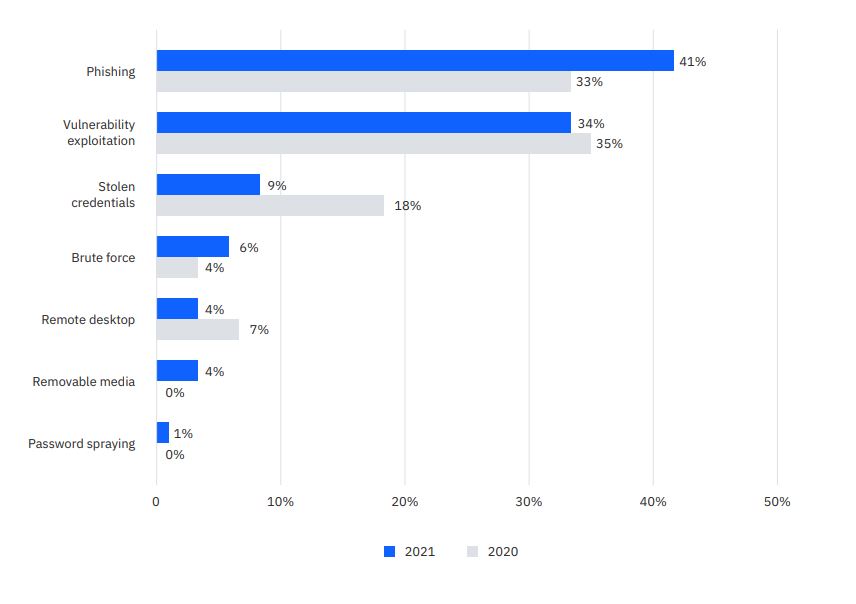

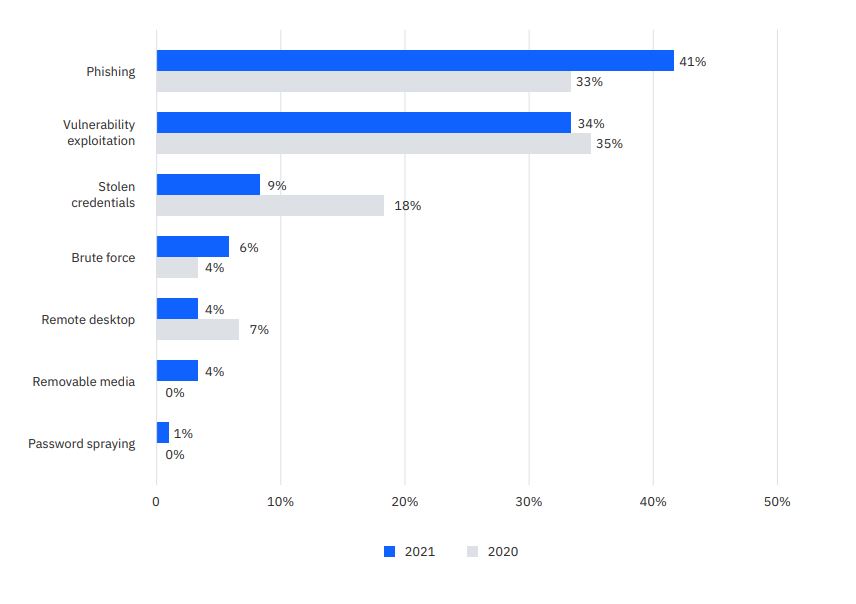

L’hameçonnage apparait comme le vecteur d’attaque de choix pour les acteurs de la menace, observé dans 41 % des incidents détectés par X-Force en 2021. L’exploitation de la vulnérabilité pointe à la seconde place (34 %), le vol d’identifiants (9 %) ou encore les attaques par force brute (6 %). Les acteurs de la menace peuvent se concentrer sur l’hameçonnage alors que de plus en plus d’organisations nord-américaines mettre en œuvre des programmes robustes de gestion des correctifs face à plusieurs vulnérabilités critiques publiées en 2020 et 2021.

Principaux vecteurs des cyberattaques entre 2020 et 2021. (crédit : IBm X-Force)

Microsoft, Apple et Google usurpés

Dans cette étude, il ressort également que les cybercriminels n’ont pas hésité à poursuivre à grande échelle leurs actions de phishing ciblés en usurpant des grandes entreprises tel que Microsoft, Apple et Google. « Ces méga marques ont été utilisées à plusieurs reprises dans des kits de phishing, les attaquants cherchant probablement à capitaliser sur leur popularité et la confiance que de nombreux consommateurs leur accordent », indique la recherche.

Pour son édition 2021, IBM a également montré que les attaques exploitant la supply chain ont également donné du fil à retordre aux équipes cyber, en particulier aux Etats-Unis où le ministère de la Sûreté Intérieure, le CISA et le NIST ont été en état d’alerte. Ces derniers ont d’ailleurs publié à cet effet des grandes lignes d’une stratégie de lutte et des directives cyber à suivre pour limiter la casse.