Apparu sur un nombre grandissant de réseaux d’entreprise en mai dernier, le ransomware MegaCortex semble avoir évolué. Il peut désormais changer le mot de passe de la session utilisateur en cours, et menace d’avoir téléchargé toutes les données de la victime et de les rendre publiques si la rançon n’est pas payée.

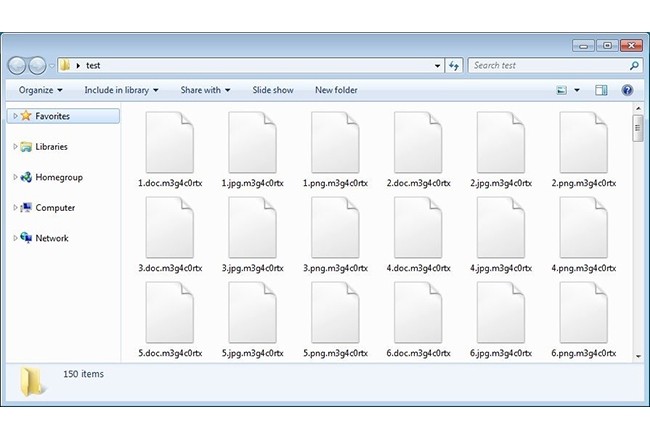

Le changement le plus évident de la mise à jour du virus est l’extension .m3g4c0rtx utilisée par MegaCortex lors d’une attaque. (Crédit Photo : MalwareHunt Team)

En mai dernier, des chercheurs en sécurité de Sophos ont détecté sur un grand nombre de réseaux d’entreprise un rançongiciel portant le nom MegaCortex. Si le volume de ces attaques n’a pas été spécifié, elles ont notamment eu lieu en Italie et aux Etats-Unis mais également en France. Il y a peu une mise à jour a été découverte par la MalwareHunterTeam où le ransomware ne ferait plus seulement que chiffrer les fichiers mais peut désormais changer le mot de passe de l’utilisateur connecté et menace de publier ses fichiers s’il ou elle ne paie pas la rançon exigée.

Il est d’usage pour les pirates bloquant l’accès aux contenus d’un ordinateur de laisser un message à leur victime pour leur donner des précisions sur la manière de les contacter pour payer la rançon, etc. Les pirates exagèrent souvent les menaces formulées pour pousser les personnes infectées à payer. Les chercheurs ont donc d’abord pensé que le changement de mot de passe de la session Windows n’était pas vrai. Or, une fois l’ordinateur chiffré redémarré, il était bel et bien impossible de se reconnecter au compte.

Menaces en l’air ?

Pour ce faire, le ransomware exécute la commande « net user » lors de son installation sur le terminal de la victime. « Ceci explique également pourquoi les attaquants ont ajouté une mention légale qui s’affiche à l’invite de connexion car l’utilisateur ne pourra plus se connecter pour accéder à son bureau », précisent les chercheurs.

Une autre menace pèse sur la victime infectée par MegaCortex : « Nous avons également téléchargé vos données dans un endroit sécurisé. Si, malheureusement, nous ne parvenons pas à un accord, nous n’aurons d’autre choix que de rendre ces données publiques », peut lire l’utilisateur piraté dans le message laissé sur son ordinateur après infection. Il n’a pas été avéré que les attaquants pouvaient effectivement copier et télécharger les données d’un ordinateur. Mais la menace n’est pas pour autant à écarter, et il peut être pertinent de s’assurer que les pirates ont bel et bien obtenu une copie des fichiers bloqués avant de s’en alarmer vraiment. MegaCortex deviendrait alors un voleur de données en plus de ses méfaits de chiffrement.